Жақында болған 1,5 млрд доллар Bybit хакері Солтүстік Кореяның Lazarus тобын әлемдегі ең ірі 15 Ethereum иелерінің қатарына қосты. Бұл бұзушылық крипто кеңістігінде дүрбелең тудырып, бұрын Ethereum ең қауіпсіз және орталықтандырылмаған желілердің бірі деп ойлаған пайдаланушыларды ескертті.

BeInCrypto-мен әңгіме барысында Holonym, Cartesi және Komodo Platform өкілдері осы бұзушылықтың салдары, болашақта осындай жағдайларды болдырмау қадамдары және Ethereum-ға деген қоғамдық сенімді қалай қалпына келтіруге болатыны туралы талқылады.

Басқаша түрдегі бұзушылық

Bybit хакері крипто қауымдастығын тек ұрланған қаражаттың көлемі ғана емес, сонымен қатар бұзушылықтың сипаты да таң қалдырды.

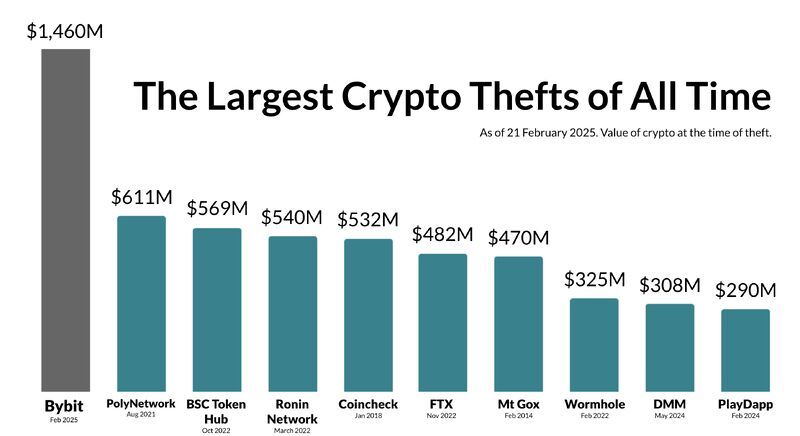

Басқа крипто биржалардың бұзушылықтары, мысалы, 2014 жылғы Mt. Gox оқиғасы немесе 2018 жылғы Coincheck хакері, жеке кілттерді немесе биржа әмияндарының тікелей бұзылуын қамтыса, Bybit жағдайы басқаша болды.

Хакерлер жеке кілттерді ұрлаудың орнына, транзакцияларды қол қою процесін манипуляциялады, бұл инфрақұрылым деңгейіндегі шабуыл екенін көрсетті. Активтерді сақтау орнының орнына транзакцияларды қол қою процесі нысанаға алынды.

Bybit хакерінің сот-сараптамалық талдауы бұзушылықты Safe Wallet-ке, үшінші тарап ұсынған көп қолтаңбалы әмиян инфрақұрылымына байланысты екенін анықтады. Safe Wallet транзакцияларды өңдеу және қорғау үшін смарт келісімшарттар мен AWS S3-те сақталған JavaScript файлдарын пайдаланады.

Хакерлер Safe Wallet-тің AWS S3 сақтау орнына зиянды JavaScript енгізу арқылы транзакцияларды жасырын түрде өзгерте алды. Сондықтан, Bybit жүйесі тікелей бұзылмағанымен, хакерлер Bybit мақұлдаған аударымдардың бағытын өзгертті.

Бұл мәлімет маңызды қауіпсіздік ақауын ашты. Үшінші тарап интеграциялары биржа өз жүйелерін құлыптаса да әлсіз нүктелерге айналады.

Ethereum-ның ірі иелері арасында Lazarus Group

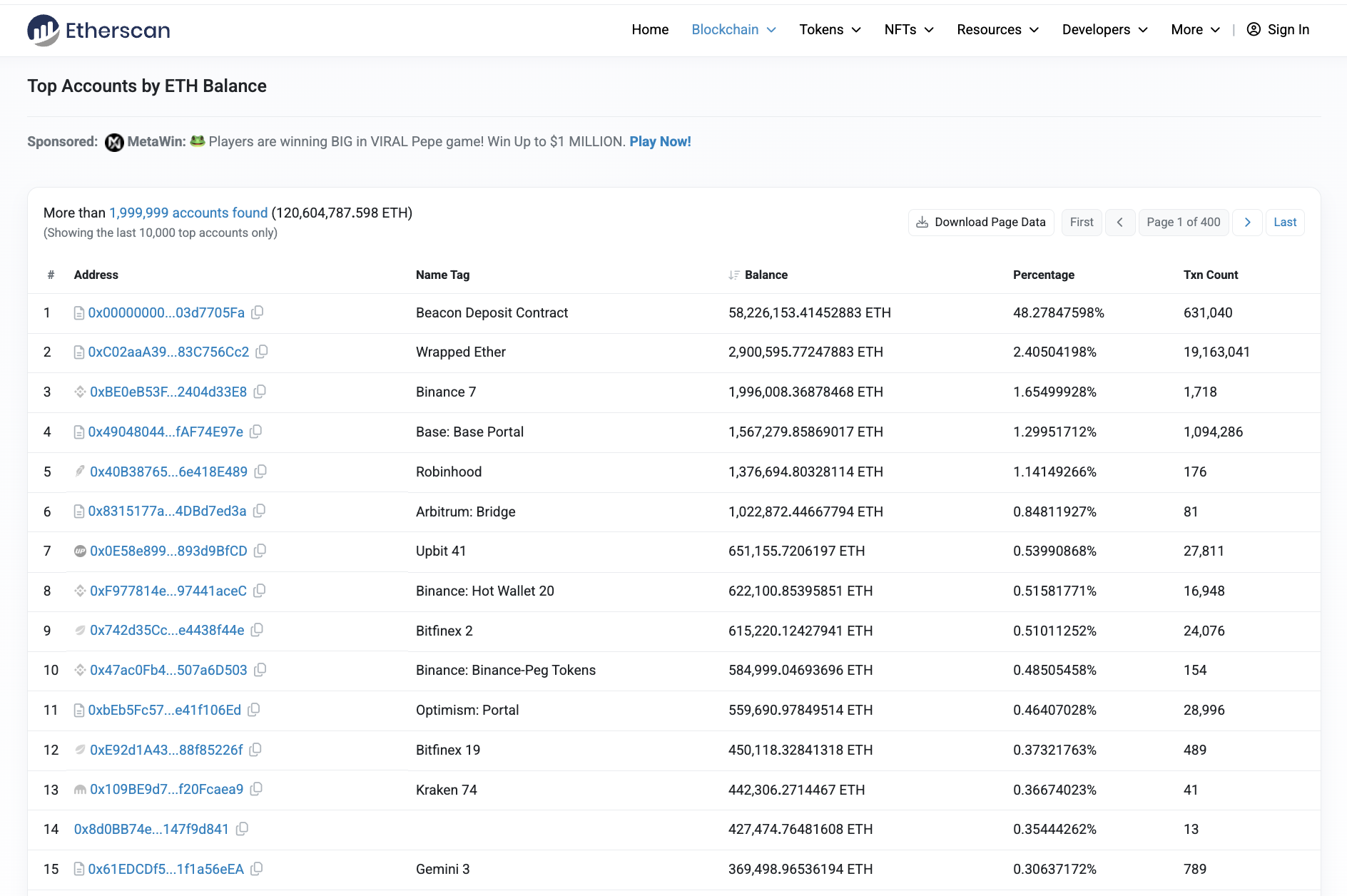

Осы үлкен хакерлік шабуылдан кейін Солтүстік Корея Ethereum-ның ең ірі 15 иесінің қатарына кірді.

Он-чейн деректерге сәйкес, бұрын 15-ші орында тұрған Gemini өзінің Ethereum әмиянында 369 498 ETH ұстайды. Bybit хакерлері 401 000-нан астам ETH ұрлағандықтан, олар қазір Gemini-ден асып түсті.

Крипто секторында бірнеше жоғары деңгейлі хакерлік шабуылдарға жауапты Lazarus сияқты атышулы топтың енді осындай маңызды көлемдегі Ether-ді ұстауы бірнеше сенім мәселелерін тудырады. Алғашқы болжамдар Ethereum-ның орталықтандырылмаған табиғатындағы әлсіздікке нұсқаса да, Holonym-нің тең құрылтайшысы Nanak Nihal Khalsa бұл мәлімдемені жоққа шығарады.

Ethereum-ның басқару және консенсус механизмдері валидаторларға емес, токен иелеріне тәуелді болғандықтан, Lazarus тобының осындай үлкен көлемдегі ETH-ті ұстауы желінің жалпы орталықтандырылмауын бұзбайды.

«Lazarus айналымдағы ETH-тің 1%-дан азын иеленеді, сондықтан мен оны қарапайым оптикадан тыс аса маңызды деп санамаймын. Бұл көп ETH болғанымен, олар әлі де 1%-дан азын иеленеді. Мен мүлдем алаңдамаймын», – деді Khalsa BeInCrypto-ға.

Komodo Platform-ның бас технологиялық директоры Kadan Stadelmann келісіп, Ethereum-ның инфрақұрылымдық дизайны оның әлсіздігінің көзі екенін атап өтті.

«Бұл Ethereum архитектурасындағы осалдықты дәлелдейді: заңсыз әрекет етушілер биржаларды немесе DeFi протоколдарын нысанаға алу арқылы өз иеліктерін кеңейтіп, нарық динамикасына әсер етіп, Ethereum-ның офф-чейн процестеріндегі басқару шешімдерін өзгертуі мүмкін. Ethereum-ның техникалық орталықтандырылмауы бұзылмағанымен, Lazarus тобы Ethereum-ға деген сенімді төмендетті», – деді Stadelmann BeInCrypto-ға.

Алайда, токен иелері Ethereum-ның консенсус механизмдеріне әсер ете алмаса да, олар нарықтарды манипуляциялай алады.

Әсер ету мүмкіндіктері мен нарықтық манипуляциялар

Bybit хакерлері ұрланған ETH жылыстатуды аяқтағанымен, Stadelmann бастапқыда жинаған үлкен байлықпен Lazarus тобы жүзеге асыра алатын бірнеше мүмкін сценарийлерді атап өтті. Бір нұсқа – стекинг.

«Ethereum-ның Proof-of-Stake қауіпсіздігі адал валидаторларға және әмияндардың, биржалардың және dApps-тің тұрақтылығына сүйенеді. Lazarus тобының жинаған қаражаты блокчейннің консенсус механизмін қауіпке салмайды, өйткені олардың иеліктері стекингке салынғаны белгісіз, бірақ бұл мүмкіндіктің бар екенін көрсетеді. Олардың мұны істеуі екіталай, өйткені ұрланған қаражаттары қадағаланып отыр», – деп түсіндірді ол.

Сол сияқты, Bybit хакерлері өздерінің барлық иеліктерін сату арқылы нарықта елеулі құлдырау тудыруы мүмкін.

«Олардың иеліктері нарықтарды манипуляциялауға мүмкіндік береді, мысалы, егер олар өз иеліктерін сатса. Бұл қиын болар еді, өйткені олардың ETH белгіленген. Егер олар ETH-ті сату арқылы айырбастауға тырысса, олардың активтері мұздатылуы мүмкін», – деп қосты Stadelmann.

Stadelmann болашаққа көз жүгірткенде ең көп алаңдайтыны – хакерлік шабуылдардың Ethereum-ның Layer 2 протоколдарына әсері.

«Lazarus және оның серіктестері Arbitrum және Optimism сияқты Layer 2 протоколдарына шабуыл жасауға тырысуы мүмкін. Layer 2-ге цензуралық шабуыл dApps-ті әлсіретіп, экожүйені орталықтандырылған транзакция тізбектеріне қарай жылжытуы мүмкін. Бұл Ethereum-ның әлсіздігін көрсетеді», – деді ол.

Ethereum желісі бұзылмағанымен, Safe Wallet-қа жасалған шабуылдар үлкен экожүйенің қауіпсіздігіндегі осалдықтарды көрсетті.

«Бұл бұзылу экожүйедегі шиеленісті күшейтіп, токендердің теңсіз таралуын тудырды. Сұрақ қалады: Lazarus немесе мемлекетпен байланысты басқа хакерлік топтар Ethereum экожүйесін, әсіресе layer 2-де, пайдаланып көруге тырыса ма?» – деп қорытындылады Stadelmann.

Бұл сондай-ақ жақсы қауіпсіздік стандарттарының қажеттілігі туралы сұрақтар туғызды.

Сенімнен гөрі тексеру

Khalsa Bybit хакерлік шабуылы Ethereum-ның негізгі қауіпсіздігіне қауіп төндірмесе де, пайдаланушылар арасында жақсартылған қауіпсіздік стандарттарының қажеттілігін көрсетті деп мәлімдеді.

«Хакерлік шабуыл Ethereum-ның мәселесі деп айту, жүргізуші белбеу тақпаған кезде көлік апатынан өлу көліктің мәселесі деп айтумен бірдей. Көлікте қауіпсіздік шаралары көп болуы мүмкін бе? Иә, және солай болуы керек. Бірақ белбеу көлікпен аз байланысты болғандай, хакерлік шабуыл Ethereum-мен аз байланысты болды. Бұл протокол және ол дәл жоспарланғандай жұмыс істеді. Мәселе цифрлық активтерді қауіпсіз сақтау үшін ыңғайлылық пен білімнің жетіспеушілігінде», – деді ол.

Атап айтқанда, бұл оқиға көп қолтаңбалы әмияндардағы осалдықтарды ашып, үшінші тарап интеграцияларына тәуелділік тіпті ішкі қауіпсіздік мықты болған жағдайда да елеулі қауіптерді тудыруы мүмкін екенін көрсетті. Ақырында, қол қою процесі бұзылса, тіпті ең күрделі әмиян қауіпсіздік шаралары да тиімсіз болады.

Khalsa дәлелденген өзін-өзі сақтау қауіпсіздік шаралары бар екенін, ал көп қолтаңбалы әмияндар олардың арасында емес екенін атап өтті. Ол үкіметтік агенттіктердің әлдеқашан жоғары қауіпсіздік стандарттары мен тәжірибелерін насихаттауы керек екенін қосты.

«Бәріміз үміттенетін нәтиже – Солтүстік Кореяның көбірек қаражат ұрлауын тоқтатуға байыпты қарау. Өзін-өзі сақтау қалай жүзеге асырылатынын өзгерту үкіметтің міндеті болмаса да, жақсы салалық ‘ең жақсы тәжірибелерді’ насихаттау үкіметтің міндеті. Бұл шабуыл аппараттық әмияндардың көп қолтаңбалары қауіпсіз деген мифке байланысты болды. Өкінішке орай, бұл шабуыл оны мойындау үшін қажет болды, бірақ үкіметтік агенттіктер белгілеген жақсы стандарттар индустрияны ояту үшін 1,5 млрд долларлық ымырасыз қауіпсіз тәжірибелерді ынталандыруы мүмкін», – деп мәлімдеді ол.

Бұл оқиға сондай-ақ үшінші тарап қосымшаларына сенуден гөрі транзакцияларды тексеру қажеттілігін көрсетті.

Фронт-энд осалдықтарына шешім

Safe Wallet бұлт серверлеріне зиянды JavaScript енгізу арқылы, Lazarus тобы күрделі шабуыл жасап, интерфейсті еліктеп, пайдаланушыларды алдауға мүмкіндік алды.

Cartesi-дің тең құрылтайшысы Erick de Moura бұл эксплойт маңызды осалдықты көрсететінін айтты. Мәселе орталықтандырылмаған жүйеге арналған орталықтандырылған құрастыру және орналастыру құбырларына тәуелділікте жатыр.

«SAFE оқиғасы Web3-тің ең әлсіз байланысы сияқты қауіпсіз екенін қатты еске салады. Егер пайдаланушылар өзара әрекеттесетін интерфейстің шынайы екенін тексере алмаса, орталықсыздандыру мағынасыз болады», – деді ол.

De Moura Web3 қауіпсіздігіндегі жалпы қате түсінік – смарт келісімшарттардың бұзылуы биржаларды бұзудың ең тиімді түрлерінің бірі деп саналады деп қосты. Алайда, ол Bybit-те Lazarus тобының стратегиясы керісінше екенін дәлелдейді. Зиянды кодты алдыңғы интерфейске немесе басқа он-чейн емес компоненттерге енгізу әлдеқайда жеңіл.

«Хакерлерге смарт келісімшарттарды бұзу немесе ByBit жүйелерін тікелей манипуляциялау қажет болмады. Оның орнына, олар алдыңғы интерфейске зиянды код енгізіп, пайдаланушыларды сенімді платформада жұмыс істеп жатырмыз деп алдады», – деп түсіндірді ол.

Бұл осалдықтарға қарамастан, сенімге негізделген қауіпсіздіктен тексерілетін қауіпсіздікке көшу мүмкін.

Қайталанатын құрастырулар үшін дәлел

De Moura Bybit хакерлік шабуылын Web3 қауымдастығы үшін ояту қоңырауы ретінде қарастырады. Биржалар мен әзірлеушілер өздерінің қауіпсіздігін қайта бағалаған кезде, ол болашақ шабуылдардың алдын алу үшін тексерілетін, қайта өндіруге болатын құрастырулар маңызды деп санайды.

«Негізінде, қайта өндіруге болатын құрастыру бастапқы код компиляцияланған кезде әрқашан бірдей бинарлық нәтиже шығаратынын қамтамасыз етеді. Бұл бағдарламалық жасақтамамен пайдаланушылардың өзара әрекеттесуі орналастыру құбырында бір жерде үшінші тараппен өзгертілмегеніне кепілдік береді», – деді ол.

Блокчейн технологиясы бұл процестің жүзеге асуын қамтамасыз ету үшін өте маңызды.

«Әрбір бағдарламалық жасақтама құрастыруы бинарлық файлдар мен ресурстарды тексерілетін түрде жасайтын жүйені елестетіңіз, олардың саусақ іздері (немесе бақылау сомалары) он-чейнде сақталады. Мұндай құрастыруларды қауіпсіздік бұзылуына бейім бұлтты серверлерде немесе компьютерлерде іске қосу орнына, оларды арнайы блокчейн қосалқы процессорларында немесе орталықтандырылмаған есептеу оракулдарында орындауға болады», – деді De Moura BeInCrypto-ға.

Пайдаланушылар жүктеп жатқан алдыңғы қатарлы ресурстардың бақылау сомасын он-чейн деректерімен браузер плагині немесе функциясы арқылы салыстыра алады. Сәтті сәйкестік түпнұсқа құрастыру интерфейсін көрсетеді, ал сәйкессіздік ықтимал бұзушылықты білдіреді.

«Егер тексерілетін қайта өндіруге болатын құрастырулар ұстанымы SAFE-ке қолданылған болса, эксплуатацияның алдын алуға болар еді. Зиянды алдыңғы қатарлы интерфейс он-чейн жазбасына қарсы тексеруден өтпей, шабуылды дереу әшкерелейтін еді», – деп қорытындылады De Moura.

Бұл ұстаным әртүрлі деңгейдегі өзін-өзі сақтау білімдері бар пайдаланушыларға сенім артуға балама ұсынады.

Пайдаланушылардың біліміндегі олқылықтарды жою

Шабуылдар күрделене түскен сайын, цифрлық активтерді қауіпсіз сақтау туралы пайдаланушылардың білімінің жетіспеушілігі айтарлықтай осалдықты тудырады.

Bybit хакерлік шабуылы бастапқыда үшінші тарап интеграцияларына сенім арту олардың активтерін қорғауға жеткілікті деп ойлаған пайдаланушыларды ренжітті. Бұл сондай-ақ криптовалюта қауіпсіздігі туралы кеңірек түсінікке әсер етті.

«Бұл криптоның әлі де жабайы батыста екенін және қауіпсіздік тұрғысынан өсу кезеңінде екенін көрсетеді. Менің ойымша, бірнеше жылдан кейін бізде жоғары қауіпсіздік болады, бірақ қазіргі күйінде қоғамның қорқынышы орынды», – деді Khalsa.

Ақырында, әртүрлі ұстанымдарды қабылдау Web3 қауымдастығы үшін қауіпсіз және төзімді экожүйе құру үшін маңызды болады. Жақсы бастама – саланың жақсы тәжірибелерін талап ету және тексерілетін, қайта өндіруге болатын құрастыруларды интеграциялауды бағалау.