Chainalysis компаниясының жаңа есебіне сәйкес, крипто индустриясында 2025 жылы бүкіл әлем бойынша криптовалюта ұрлығы айтарлықтай өршіп, қаңтар айынан желтоқсан айының басына дейінгі шығын 3,4 млрд доллардан асты.

Аталған өсімді көбіне Солтүстік Кореямен байланысты хакерлер тудырды, олар жыл барысында ұрланған қаражаттың басым бөлігін иеленді.

Солтүстік Кореяның рекордтық 2 млрд долларлық крипто ұрлығының ішкі қырлары

Соңғы есебінде блокчейндік сараптама агенттігі Chainalysis Корей Халық Демократиялық Республикасы (КХДР) тарапынан жасалатын шабуылдардың жиілігі айтарлықтай төмендегенін атап өтті, алайда криптовалюта ұрлығы бойынша тарихи көрсеткіш жаңартылды.

Солтүстік Кореялық хакерлер 2025 жылы кемінде 2,02 млрд долларлық цифрлық актив ұрлады. Бұл көрсеткіш жылдық есептеуде 51%-ға көбейді. 2020 жылмен салыстырғанда, көлем шамамен 570%-ға өскендігін көрсетеді.

«Ағымдағы жылдың рекордтық көрсеткіші танылған оқиғалардың әлдеқайда аз санынан қалыптасты. Мұндай өзгеріс — оқиғалар саны азайғанымен, қайтарым айтарлықтай өсті — бұл 2025 жылғы наурыздағы Bybit-ке жасалған ірі шабуылдың әсерін көрсетеді», — деп атап өтті Chainalysis.

Сонымен қатар, есепте КХДР-мен байланысты актерлер жыл барысында барлық сервистерге жасалған бұзушылықтардың рекордтық 76%-ын іске асырғаны айқындалды.

Жалпы алғанда, 2025 жылғы деректер Солтүстік Корея тарапынан ұрланған криптовалюта қорларының төменгі жиынтық бағалауын 6,75 млрд долларға жеткізді.

«Бұл эволюция ұзақмерзімді үрдістің жалғасы. Солтүстік Корея хакерлері әрдайым жоғары деңгейдегі күрделілік танытып, 2025 жылғы операциялар олардың тактика мен нысаналарды үнемі жетілдіріп отыратынын көрсетті», — деді Chainalysis Ұлттық қауіпсіздік барлау басшысы Эндрю Фирман BeInCrypto порталына.

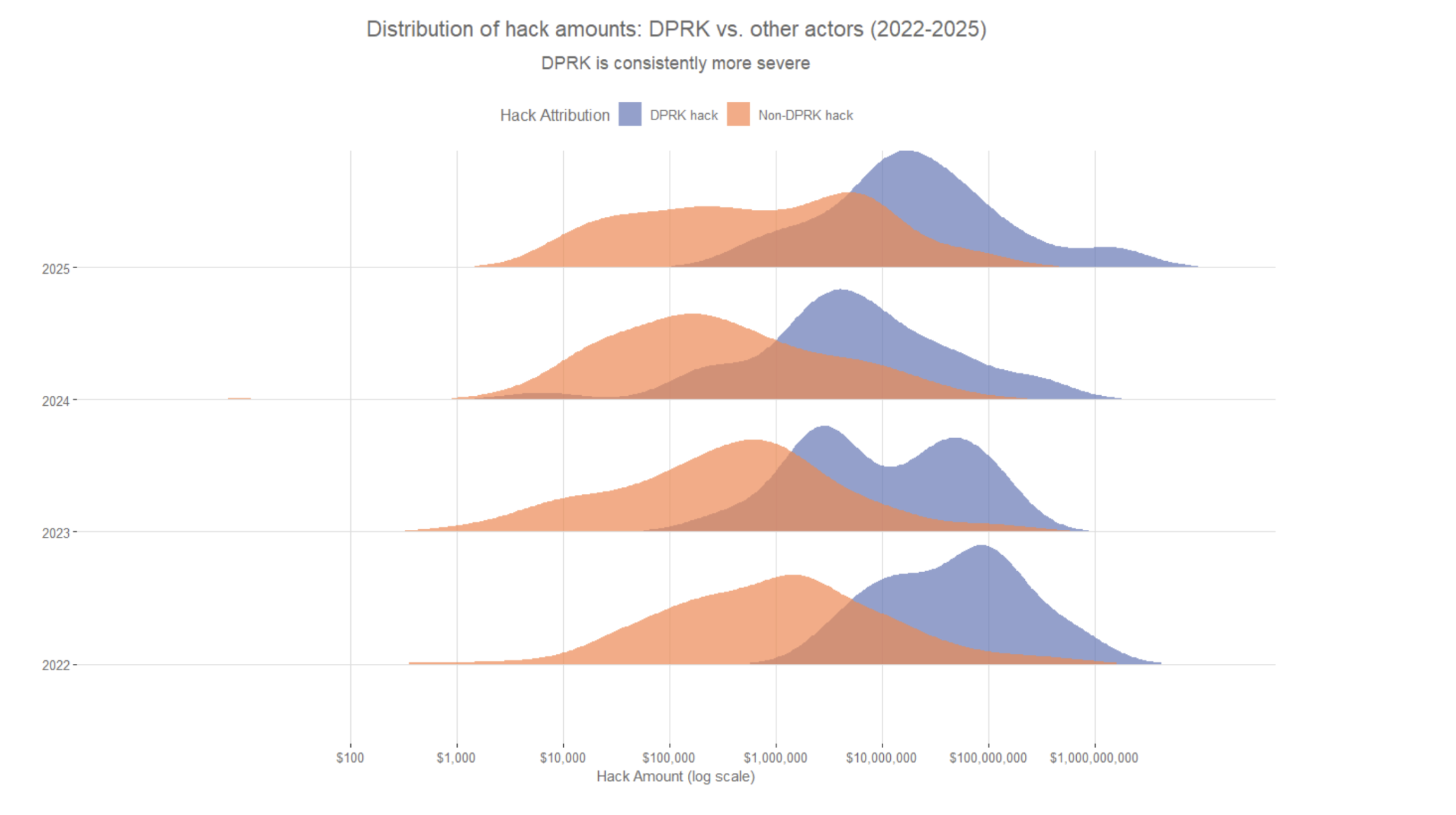

Тарихи деректерге сүйене отырып, Chainalysis КХДР-ның өзге киберқауіп төндірушілерге қарағанда әлдеқайда қымбат шабуылдар жасайтынын анықтады.

«Бұл үлгі көрсеткендей, Солтүстік Кореялық хакерлер шабуыл жасағанда, ірі сервистерді таңдап, ең жоғары әсерге ұмтылады», — делінген есепте.

Chainalysis дерегі бойынша, Солтүстік Кореямен байланысы бар хакерлер криптовалютаға қатысты компанияларда техникалық рөлдерде қызмет етіп, нәтижесінде ірі көлемдегі нәтижеге жиі қол жеткізіп отыр. Мұндай ұстаным қатерлі актерлерге басым қолжетімділік алу мен аса жойқын бұзушылықтарды жүзеге асыруға мүмкіндік береді.

Шілде айында блокчейн тергеушісі ZachXBT Солтүстік Кореямен байланысы бар қызметкерлер 345-тен 920-ға дейінгі крипто саласындағы жұмыс орнына енгенін анықтаған зерттеу жариялады.

«Ағымдағы жылдың рекордтық көрсеткіші, ықтимал, биржаларда, кастодиандарда және web3 компанияларында IT қызметкерлерінің енуіне көптеп сүйену нәтижесін көрсетеді; бұл ірі ұрлыққа дейін бірінші қолжетімділікті және көлденең қозғалысты жеделдетеді», — делінген есепте.

Қоқан-лоқы иелері рекрутмент стиліндегі әдістерді де меңгеріп, жұмыс беруші ретінде көрініп, салада жұмыс істейтін жекелеген адамдарды нысанаға алады.

Сонымен қатар, BeInCrypto жуырда хабарлағандай, хакерлер жалған Zoom мен Microsoft Teams кездесулерінде сенімді индустрия өкілі ретінде көрініп, осы тактиканы пайдаланып 300 млн доллардан астам қаражат ұрлаған.

«КХДР үнемі жаңа шабуыл арналары мен қорды пайдалану үшін осал аймақтарды анықтауға тырысады. Оған қоса, елдің жаһандық экономикаға қолжетімсіздігін ескерсе, режимге барынша көп капитал тартып алуды көздейтін жігерлі әрі күрделі ұлттық қауіп төндіруші ел құрылады. Осыған байланысты, орталықтандырылған сервистердің жеке кілттеріне жол ашу биылғы жылы айтарлықтай көлемдегі операцияларға алып келді», — деп нақтылады Фирман.

Chainalysis солтүстіккореялық хакерлер қолданған 45 күндік жылыстату жоспарын зерттеді

Chainalysis зерттеуінде Солтүстік Кореяның жылыстату тәсілі басқа топтардан күрт ерекшеленетіні анықталды. Есепте КХДР-мен байланысты актерлер он-чейн арқылы ақшаны ұсақ бөліктерде жылыстататыны, көлемнің 60%-дан астамы 500 000 доллардан төмен аударымдар үлесіне тиетіні жазылған.

Керісінше, КХДР-ға қатысы жоқ қауіп төндіруші топтар әдетте ұрланған қаражаттың 60%-ын әлдеқайда ірі бөліктерге бөліп аударады, көбіне 1 млн доллардан бастап 10 млн доллардан астам көлемге дейін. Chainalysis мұндай құрылымды Солтүстік Корея тарапынан жалпы алынған қаржы әлдеқайда көп болса да, жылыстату әрекеттерінің әдейі әрі күрделі жасалатынымен түсіндірді.

Компания сервисті пайдалану өзгешелігін де айқындады. КХДР-мен байланысы бар хакерлер қытай тіліндегі ақша қозғалысы мен кепілдік қызметтері, сонымен қатар транзакция ізіне тұсау салатын бридждер мен микстинг құралдарына қатты тәуелді. Сонымен бірге, олар жылыстату операцияларын жеңілдететін Huione сияқты арнайы платформаларды пайдаланады.

Керісінше, басқалар көбіне орталықтандырылмаған биржалар, орталықтандырылған платформалар, peer-to-peer қызметтер мен қарыз беру протоколымен көбірек әрекеттеседі.

«Бұл үлгілер КХДР-ның басқа мемлекеттік қолдаусыз киберқылмыскерлерге қарағанда өзге шарттар мен мақсаттармен жұмыс істейтінін көрсетеді. Олардың қытай тіліндегі кәсіби ақшаны жылыстату және OTC трейдерлерге айтарлықтай жүгінуі КХДР белсенділері Азия-Тынық мұхиты аймағындағы заңсыз қатысушылармен тығыз байланыста екенін байқатты әрі Пхеньянның халықаралық қаржы жүйесіне кіру үшін Қытайдағы желілерді пайдалануының тарихи үрдісімен сәйкес келеді», — деді компания.

Chainalysis сондай-ақ жиі қайталанатын жылыстату моделін байқады, ол әдетте 45 күнге созылады. Хакерлік шабуылдан кейінгі алғашқы күндері (0-5 күндер аралығы) Солтүстік Кореямен байланысы бар тұлғалар ұрланған қаражатты көзден алшақтатуға басымдық береді. Есептің айтуынша, осы бастапқы кезеңде DeFi протоколдары мен миксер сервисін пайдаланудың күрт өскені байқалған.

Екінші аптада (6-10 күндер) қызмет іс-әрекеті кеңірек интеграцияны қамтамасыз ететін сервистерге ойысады. Қаражат ағыны орталықтандырылған биржаларға және KYC талабын шектеулі түрде қоятын платформаларға жете бастайды.

Жылыстатуға қатысты әрекет екінші деңгейлі миксер сервистер арқылы жалғасып, оның ауқымы әлсірейді. Осы тұста кросс-чейн бридждар қозғалысты бүркемелеу мақсатында қолданылады.

«Бұл кезең қаражат ықтимал шығару бағыттарына ауыса бастайтын дағдарыстық өткел уақытына сәйкес келеді», – деп атап өтті компания.

Соңғы кезеңде (20-45 күндер аралығы), айырбастау немесе қолма-қол ақшаға айналдыруды жеңілдететін сервистермен өзара әрекет көбейеді. KYC талабы жоқ биржалар, кепілдік сервисі, лезде айырбастау платформалары және қытай тіліндегі ресурстар маңызды рөлге ие болады, сонымен қатар орталықтандырылған биржаларды қайта қолданып, заңсыз қаражатты заңды әрекетпен араластыра бастайды.

Chainalysis қайталанатын 45 күндік жылыстату терезесі құқық қорғау органдары үшін маңызды түйінді деректер беретінін атап өтті. Бұл сценарий хакерлердің операциялық шектеулерін және нақты делдалдарға тәуелділігін де көрсетеді.

«Солтүстік Корея тез әрі тиімді жылыстату стратегиясын жүзеге асырады. Сондықтан толық сала бойынша жылдам жауап қажет. Құқық қорғау органдары мен жекеменшік сектор, биржалардан бастап блокчейн талдау компанияларына дейін, қаражат стейблкоиндер арқылы өтсе де немесе қаражат бірден бұғатталуы мүмкін биржаға жетсе де, кез келген мүмкіндік пайда болған сәтте қаражат айналымын дереу тоқтатуды үйлестіру керек», – деді Фирман.

Ұрланған қаражаттың бәрі бұл уақыт шкаласына сәйкес келмесе де, осы модель типтік он-чейн мінез-құлықты сипаттайды. Сонымен қатар, команда кейбір әрекеттер, мәселен жеке кілтті беру немесе он-чейннен тыс OTC мәмілелер қосымша барлау деректемелерінсіз тек блокчейн арқылы көрінбеуі ықтимал екенін мойындады.

2026 жылғы болжам

Chainalysis Ұлттық қауіпсіздік барлау басқармасының басшысы BeInCrypto-ға берген сұхбатында Солтүстік Корея кез келген ашық осалдықты іздеу ықтимал екендігін айтты. Bybit, BTCTurk және Upbit оқиғалары орталықтандырылған биржаларға қысымның күшейгенін көрсетеді, дегенмен тактиканың кез келген уақытта өзгеруі ықтимал.

Жақында Balancer және Yearn протоколдарына жасалған шабуылдар ұзақ уақыт жұмыс істеп келе жатқан протоколдар да шабуылдаушылар назарында болуы ықтимал екенін растайды. Ол былай деді,

«2026 жылы не болатынын нақты айта алмасақ та, біз DPRK өз нысанынан максималды пайда табуға тырысу ықтимал екенін білеміз – яғни, жоғары резерві бар сервистер келесі эксплойт болмас үшін қауіпсіздік стандарттарын жоғарылатып ұстауы тиіс».

Есепте сондай-ақ Солтүстік Корея мемлекеттік басымдықтарды қаржыландыру және халықаралық санкциялардан айналып өту үшін криптовалюта ұрлығына барған сайын тәуелді болып отырғанда, өнеркәсіп осы қауіп субъектісінің әдеттегі киберқылмыскерлерден түбегейлі өзгеше шектеулер мен ынталандырулар аясында әрекет ететінін түсінуі қажеттігі баса айтылды.

«Мемлекеттің 2025 жылғы рекордтық көрсеткіші – белгілі шабуылдар саны 74%-ға азайғанымен – біз тек сыртқы көзге бірден түсетін бөлігін көріп отыруымыз ықтимал екенін көрсетеді», – деп толықтырды Chainalysis.

Компания 2026 жылға қадам басқанда басты мәселенің осы ірі операцияларды DPRK-мен байланысты тұлғалар келесі Bybit хакерлік шабуылының ауқымындағы оқиғаны жүзеге асырғанға дейін анықтау мен алдын алу екенін айтты.